Гигант социальных сетей по-прежнему чувствует себя разумно, отказавшись от телефонных номеров 500 миллионов пользователей Facebook в прошлом месяце, и столкнулся с новым кризисом конфиденциальности, с которым нужно справиться: инструмент, который широко связывает учетные записи Facebook, связанные с адресами электронной почты, даже когда пользователи выбирают настройки, чтобы они не могли Быть публикой.

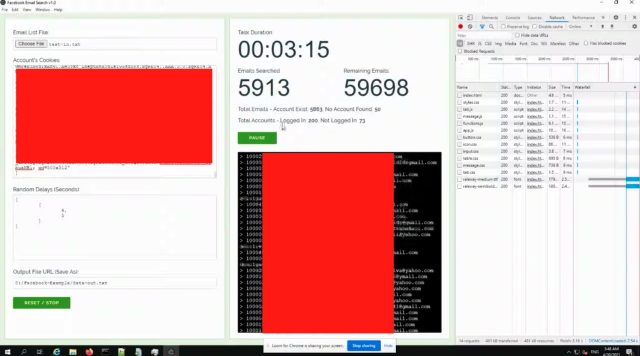

Видео, распространенное во вторник, показало, что исследователь представляет инструмент под названием Facebook Email Search v1.0, который, по его словам, может связывать учетные записи Facebook с 5 миллионами адресов электронной почты в день. Исследователь, заявивший, что он стал публичным после того, как Facebook заявил, что не считает обнаруженную уязвимость «достаточно важной» для ее устранения, — предоставил инструменту список из 65 000 адресов электронной почты и проследил, что произошло дальше.

«Как вы можете видеть из истории вывода здесь, я получаю от этого много результатов», — сказал исследователь, когда на видео было показано, что инструмент вылетает из списка заголовков. «Я потратил около 10 долларов на покупку 200 индивидуальных учетных записей Facebook. В течение трех минут я смог сделать это за 6000. [email] Учетные записи. «

Ars получил видео с условием, что видео не будут опубликованы. Полная расшифровка аудиозаписи находится в конце этого сообщения.

Брось мяч

В заявлении Facebook говорится: «Похоже, что мы закрыли этот отчет о вознаграждении за ошибку по ошибке, прежде чем направить его соответствующей команде. Мы ценим обмен информацией исследователем и принимаем первоначальные меры для смягчения этой проблемы, а также продолжаем следить за тем, чтобы лучше понять находки.»

Представитель Facebook не ответил на вопрос, сообщила ли компания исследователю, что не считает уязвимость достаточно важной, чтобы требовать исправления. Актер сказал, что инженеры Facebook считают, что они уменьшили утечку, нарушив технологию, показанную в видео.

Исследователь, личность которого Арс согласился сохранить анонимность, сказал, что поиск по электронной почте Facebook использовал брешь в безопасности во внешнем интерфейсе, о которой Facebook недавно сообщил, но что это » [Facebook] Вы не считаете это достаточно важным, чтобы его можно было исправить. Ранее в этом году в Facebook была аналогичная уязвимость, которая была окончательно исправлена.

«Это точно такая же слабость», — говорит исследователь. «И по какой-то причине, даже несмотря на то, что я ясно дал понять Facebook и проинформировал их об этом, они прямо сказали мне, что не будут предпринимать никаких действий против этого».

В Твиттере

Facebook критиковали не только за то, что он предоставляет средства для этих массивных сборов данных, но и за то, как он активно пытается продвигать идею о том, что он причиняет минимальный вред пользователям Facebook. Электронное письмо, которое Facebook случайно отправил репортеру в голландской почте. Новости данных Он поручил специалистам по связям с общественностью «сформулировать это как крупномасштабную отраслевую проблему и нормализовать тот факт, что эта деятельность осуществляется регулярно». Facebook также различает парсинг и взлом или взлом.

Неясно, воспользовался ли кто-нибудь этой ошибкой для создания массивной базы данных, но это определенно не должно вызывать удивления. «Я считаю, что это очень серьезный недостаток, и я хотел бы помочь предотвратить его», — сказал исследователь.

Это расшифровка видео:

Итак, я хотел бы объяснить здесь активную уязвимость безопасности внутри Facebook, которая позволяет злоумышленникам запрашивать адреса электронной почты в Facebook и возвращать Facebook и любых подходящих пользователей.

Эм, это работает с недостатком безопасности во внешнем интерфейсе с Facebook, о котором я сообщил им, и заставил их понять, ммм, что они не считаются достаточно важными, чтобы их можно было исправить, мм, что я считаю абсолютно категоричным, ммм , нарушение конфиденциальности и большая проблема.

Этот метод в настоящее время используется программным обеспечением, которое в настоящее время доступно хакерскому сообществу.

В настоящее время он используется для взлома учетных записей Facebook с целью захвата групп страниц и учетных записей Facebook с явной финансовой выгодой. Хммм, я сделал этот наглядный пример без JS.

Здесь я взял 250 учетных записей Facebook, недавно зарегистрированные учетные записи Facebook, которые я купил в Интернете примерно за 10 долларов.

Я запросил около 65 000 адресов электронной почты. И как вы можете видеть из выходного журнала здесь, я получаю от них довольно много результатов.

Если вы посмотрите на выходной файл, вы увидите, что у меня есть имя пользователя и адрес электронной почты, соответствующие входным адресам электронной почты, которые я использовал. Теперь, как я уже сказал, я, вероятно, потратил 10 долларов на две, чтобы купить 200 отдельных учетных записей Facebook. И в течение трех минут я смог сделать это для 6000 учетных записей.

Я протестировал это в более крупном масштабе, и с его помощью можно извлекать до 5 миллионов адресов электронной почты в день.

В начале этого года в Facebook была дыра в безопасности, которая была исправлена. Это в основном та же слабость. И по какой-то причине, даже несмотря на то, что я ясно дал понять об этом Facebook и проинформировал их об этом, они прямо сказали мне, что не будут предпринимать никаких действий против этого.

Так что я обращаюсь к таким людям, как вы, в надежде, что вы сможете использовать свое влияние или свои связи, чтобы остановить это, потому что я очень, очень уверен.

Это не только серьезное нарушение конфиденциальности, но и приведет к еще одному массивному дампу данных, включая электронные письма, что позволит нежелательным сторонам не только получить это электронное письмо, соответствующее идентификатору пользователя, но и добавить адрес электронной почты к номерам телефонов. ., Что было доступно в предыдущих взломах, я очень рад доказать уязвимость внешнего интерфейса, чтобы вы могли увидеть, как это работает.

Я не собираюсь показывать это в этом видео только потому, что я не хочу, чтобы видео было таким, я не хочу, чтобы метод использовался, но если я буду очень счастлив, доказать это , ммм, если это необходимо, но, как вы видите, вы можете видеть, продолжая выводить все больше и больше … Я считаю, что это очень серьезная слабость, и я хотел бы помочь ее остановить.